破绽应用在现今的各类收集进犯和恶意软件中拥有很高的曝光率,已经成为了进犯进程中的主要环节。与此同时,高危破绽频发,微软官方2020年以来已表露了约620种可以或许被黑客进犯应用的破绽。是以,破绽修复防御的题目已不容小觑。

然而,传统的破绽修复计划存在很年夜的不足。一方面新型破绽不竭增添,补丁难以实时宣布,对于微软停更的体系,更无法供给破绽修复支撑;另一方面企业即使打上补丁也须要重启办事才干修复,影响营业持续性,即使采取虚拟补丁方法,也存在机能耗费慷慨面的困扰。企业亟需寻找更轻量、更高效的破绽补丁计划。

传统破绽修复弊病突显

1.实体破绽补丁修复,重载且繁琐

在现代信息平安防护体系中,常见的针对破绽进犯的防护办法是破绽扫描和补丁修复,经由过程修复体系中存在的破绽,来预防各类破绽进犯。

传统的破绽修复年夜致分为3个进程:起首,依据破绽规矩定位到有BUG的体系原文件;其次,将体系原文件调换成新的已修复文件;最后,重启体系过程将新的代码读进内存中运行。

▲传统破绽修复进程

该计划一方面须要将补丁调换到磁盘并重启生效,存在中止营业的困扰;另一个方面,安装补丁往往须要对体系进行修正,存在与现有营业体系的兼容性风险。

为补充这些不足,信息平安业界呈现了“基于主机IPS(虚拟补丁)”的新计划。

2. 基于主机IPS(虚拟补丁)计划,机能耗费年夜,防御后果差

部门要挟是经由过程应用终端破绽发生行动流量进行传布渗入的,业界基于主机IPS(Intrusion Prevention System)的虚拟补丁防御计划,经由过程对收集流量包进行特点检讨并监控,把合适破绽进犯特点的收集数据包进行禁止来到达防护目标。

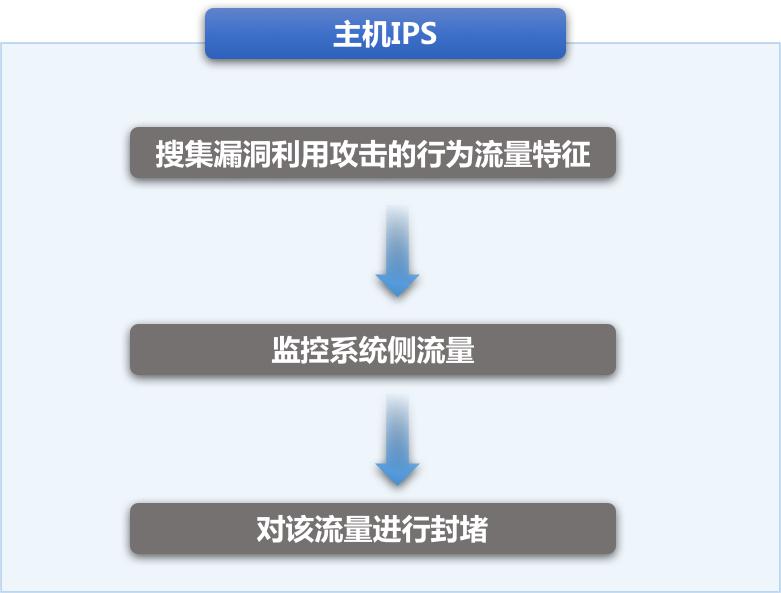

基于主机IPS(虚拟补丁)计划的进程如下:先汇集破绽应用进犯的行动流量特点,然后监控体系侧流量,最后将合适特点的流量进行封堵。

▲基于主机IPS防御进程

该计划固然规避了重启体系和兼容性的题目,但其实质是修复要挟进犯行动而非破绽自己,对于文档类或加密流量还存在技巧抗衡绕过风险,防护后果差;此外,连续的监测工作轻易导致对终端机能耗费年夜、收集延迟等题目。

下一代轻补丁破绽免疫,让破绽修复轻快好省

那么,若何避免传统破绽修复的弊病,让破绽修复更轻量、更快速、防御后果好、节俭机能?

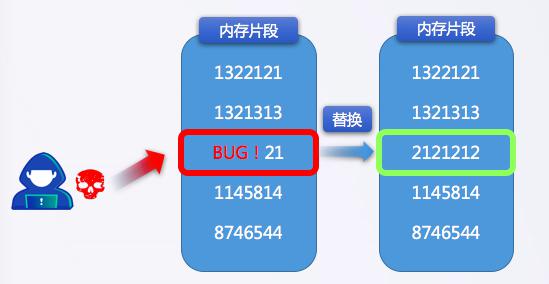

深佩服终端检测响应平台EDR推出基于内存进行修复的下一代轻补丁破绽免疫。该计划经由过程补丁规矩包匹配定位题目代码内存片断,直接调换修复的代码完成修复,无需从头启动过程挪用内存。

▲下一代轻补丁破绽免疫进程

比拟传统破绽修复计划,轻补丁修复计划无论是修复方法、修复速度、防御后果,仍是机能耗费方面都更具技巧上风:

▲破绽修复计划对照

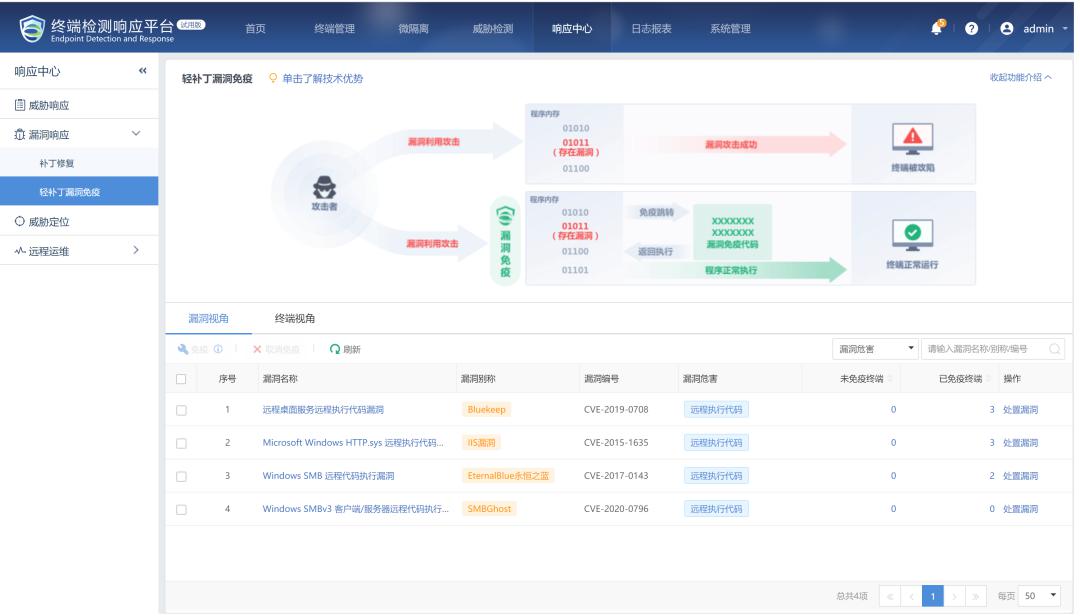

即使在0 day破绽未实时宣布补丁的场景下,深佩服EDR基于对破绽进犯链的研讨,以及与微软的MAPP合作,也能经由过程轻补丁破绽免疫模块,供给营业无感知的轻补丁修复才能。

▲深佩服EDR轻补丁破绽免疫模块

整体而言,基于内存修复的下一代轻补丁破绽免疫技巧,无需下载补丁重启电脑,快速修复,100%防御,且无机能耗费,破绽修复轻、快、好、省,实现营业“零”干扰!

此外,作为下一代终端平安产物,深佩服EDR不仅仅具有轻、快、好、省的破绽修复才能,更致力于为企业级用户供给「轻量易用,及时维护后果好,工具向流量可视管控」 的终端平安防护。今朝深佩服EDR已经普遍利用在当局、金融、教导、医疗、企业等诸多行业,安排端点跨越400W+,周全保障政企事业单元的终端体系平安。

(编辑:王林)